前段时间有电视台报道称,大批家庭摄像头遭到入侵,大量监控视频在网上流传。然而该事件还没过多久,近日又爆出深圳酷视公司制造的安防摄像头已被黑客盯上,极易受到网络攻击。

前段时间有

电视台报道称,大批家庭摄像头遭到入侵,大量监控视频在网上流传。然而该事件还没过多久,近日又爆出深圳酷视公司制造的安防摄像头已被黑客盯上,极易受到网络攻击。

根据安全供应商Bitdefender的消息显示,此次受到影响的安防摄像头约有17.5万个。这些安防摄像头可以提供监控和多项安全解决方案,包括网络摄像头、传感器和警报器等。

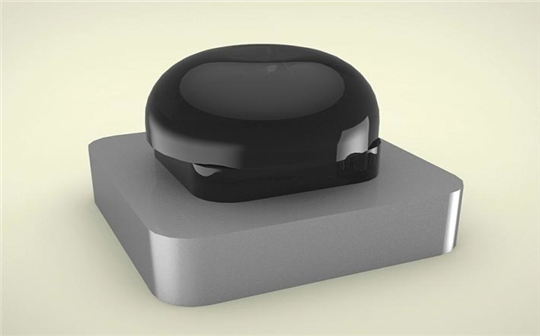

安全专家测试了由深圳酷视公司制造的iDoorbell和NIP-22摄像头,发现它们存在许多缓冲区溢出漏洞(一些还是在身份验证前),在某些情况下,设备存在的漏洞可能会允许远程代码执行。同时,研究人员也在网关中发现了这类漏洞,而它控制着传感器和警报器。

安全专家还表示,除了上述的两个设备外,使用同一个固件的其他型号的设备也是不安全的,这些安防摄像头都是通用即插即用(UPnP)设备,它们能自动在

路由器防火墙上打开端口接受来自互联网的访问。

安全专家在搜索HTTP网络

服务器和RTSP服务器时,发现了10~14万个有该漏洞的设备,由于无法一一对应,因此估计受到波及的设备数量大约为17.5万个。

上述两款安防摄像头可能会遭受两种不同的网络攻击,一种攻击会影响摄像头的网络服务器服务,另一种则会波及RSTP(实时串流协议)服务器。

这些漏洞很容易就会被黑客利用,只需使用默认凭证登陆,任何人都能访问摄像头的转播画面。同时,摄像头存在的缓冲区溢出漏洞还使黑客能对其进行远程控制,这意味着家中的环境可能分分钟被实时直播,隐私安全自然也无法保证。